Por muito tempo, a segurança da informação em projetos de desenvolvimento funcionou como um porteiro no final de uma linha de montagem. As equipes de desenvolvimento codificavam, testavam e, apenas no momento de ir para produção, o time de segurança realizava uma verificação final. Como resultado, quando surgia um problema, todo o processo precisava voltar ao início. Consequentemente, surgiam gargalos, atritos entre equipes e, pior ainda, uma abordagem perigosamente ineficaz.

Hoje, com ataques à cadeia de suprimentos de software cada vez mais frequentes, essa abordagem reativa se tornou um grande risco. Por isso, em vez de tratar a segurança como uma etapa final, as empresas precisam integrá-la ao longo de todo o ciclo de desenvolvimento. Em outras palavras, segurança precisa ser uma responsabilidade contínua desde a primeira linha de código.

Nesse contexto, surge a filosofia “shift-left”, um dos pilares da cultura DevSecOps. Além disso, com o apoio das ferramentas do Google Cloud, as organizações conseguem transformar esse conceito em um processo automatizado, eficiente e escalável.

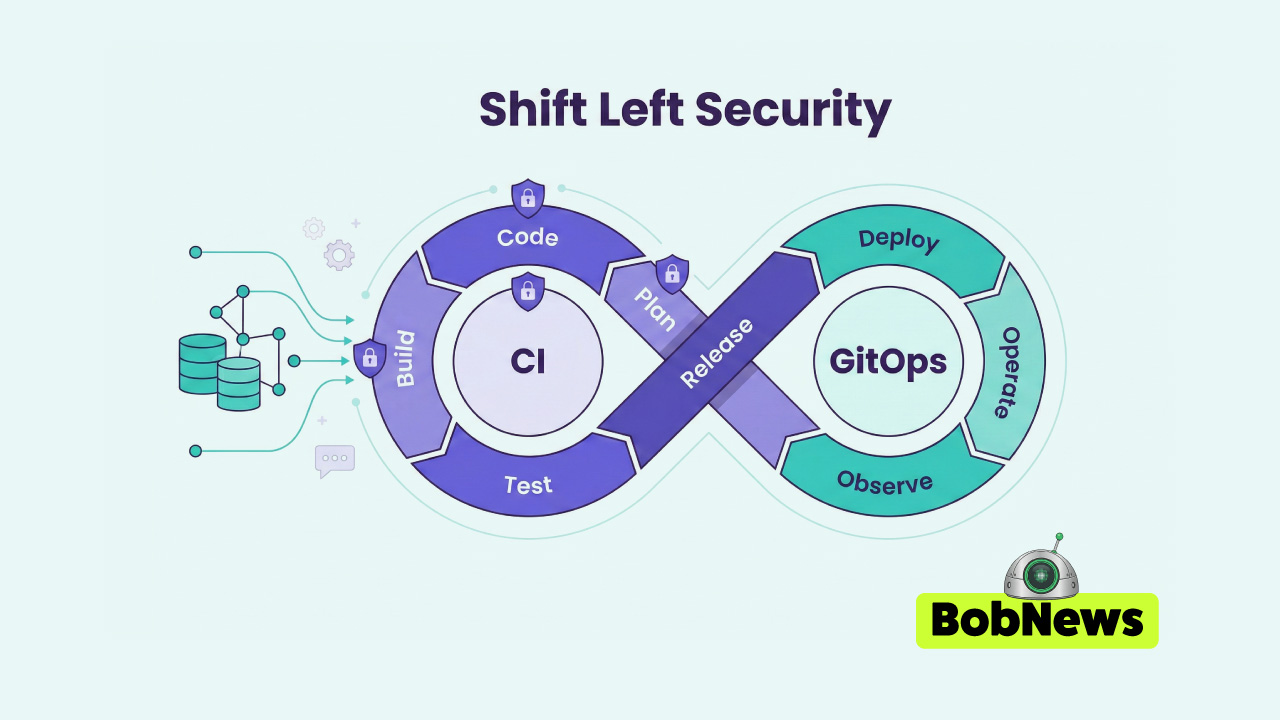

O que é “Shift-Left”? A Segurança como Parte do DNA do Desenvolvimento

O conceito de Shift-Left consiste em mover as práticas de segurança para o início do ciclo de vida do desenvolvimento de software (SDLC). Em vez de testar vulnerabilidades apenas no final do projeto, as equipes incorporam verificações de segurança em todas as etapas.

Assim, a segurança passa a fazer parte do processo desde o momento em que o desenvolvedor escreve o código. Depois disso, ela continua presente na construção das imagens de contêiner e no processo de deploy.

Essa mudança traz um benefício importante: as equipes identificam e corrigem problemas quando ainda são simples e baratos de resolver. Além disso, a colaboração entre desenvolvimento, segurança e operações se torna muito mais fluida.

Como Implementar a Segurança Shift-Left no Google Cloud

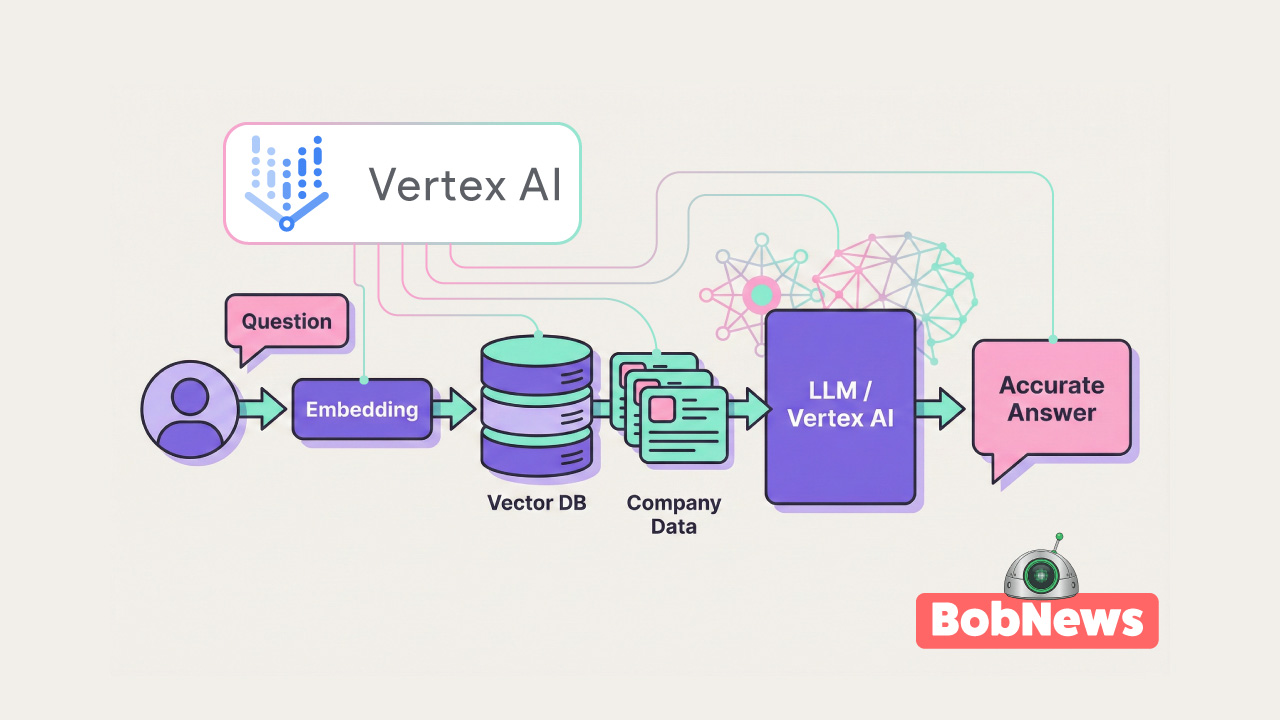

Para entender melhor essa abordagem, imagine um pipeline moderno de desenvolvimento, como uma aplicação em Python/Django rodando em Kubernetes (GKE). A seguir, veja como integrar a segurança em cada etapa.

Análise do Código: Fase 1 do Pipeline de Segurança

- O Risco: Durante o desenvolvimento, um programador pode importar uma biblioteca open-source que contém vulnerabilidades conhecidas. Se ninguém detectar esse problema, a falha seguirá até a produção.

- A Solução “Shift-Left”: Para evitar esse cenário, integre ferramentas de análise de vulnerabilidades diretamente ao pipeline de CI/CD.

Dessa forma, o sistema verifica automaticamente o código antes mesmo de mesclá-lo ao repositório principal.

Além disso, o Security Command Center do Google Cloud pode centralizar alertas de segurança e analisar o código em busca de falhas comuns ou dependências vulneráveis.

Caso o sistema detecte uma vulnerabilidade crítica, o pipeline interrompe automaticamente o build. Assim, o código inseguro não avança para as próximas etapas.

Construção do Contêiner: Fase 2 da Segurança Shift-Left

- O Risco: A imagem do contêiner pode utilizar um sistema operacional com falhas conhecidas ou incluir pacotes com vulnerabilidades de segurança.

- A Solução “Shift-Left”: Para resolver esse problema, o Artifact Registry do Google Cloud inclui um scanner de vulnerabilidades integrado.

Assim que uma nova imagem de contêiner é enviada ao registro, o sistema analisa automaticamente suas camadas e pacotes.

Em seguida, o scanner compara essas informações com bancos de dados de vulnerabilidades conhecidas (CVEs). Posteriormente, os resultados aparecem diretamente no Security Command Center, oferecendo uma visão centralizada dos riscos existentes nas imagens.

Controle de Deploy: Fase 3 com Binary Authorization

- O Risco: Mesmo após todas as verificações anteriores, ainda surge uma pergunta importante: como garantir que apenas imagens seguras sejam implantadas em produção?

- A Solução “Shift-Left”: Nesse ponto entra a Binary Authorization do Google Kubernetes Engine (GKE). Essa ferramenta funciona como um porteiro automatizado do ambiente de produção.

Primeiramente, você define uma política clara, por exemplo: apenas permitir o deploy de contêineres que passaram por todas as verificações de segurança e não possuem vulnerabilidades críticas.

Em seguida, o sistema verifica a assinatura digital da imagem. Caso ela não atenda aos critérios definidos, o deploy é bloqueado automaticamente. Dessa forma, sua organização cria uma camada final de proteção totalmente automatizada.

Monitoramento e Acesso: Fase 4 da Segurança em Execução

- O Risco: Mesmo aplicações seguras podem se tornar vulneráveis quando recebem permissões excessivas de acesso.

- A Solução “Shift-Left”: Para reduzir esse risco, utilize o IAM (Identity and Access Management) do Google Cloud e aplique o princípio do menor privilégio. Assim, cada componente do sistema recebe apenas as permissões estritamente necessárias para funcionar.

Além disso, o Security Command Center continua monitorando o ambiente em execução. Dessa forma, ele consegue identificar configurações incorretas ou atividades suspeitas rapidamente.

BobBytes: Seus Arquitetos de DevSecOps

Implementar uma cultura DevSecOps no Google Cloud exige mais do que configurar ferramentas. Na prática, as empresas precisam redesenhar fluxos de trabalho e alinhar equipes.

Na BobBytes, ajudamos organizações a construir pipelines seguros e escaláveis. Nosso time pode apoiar você em diversas etapas:

- Mapear seu ciclo de desenvolvimento e identificar pontos críticos para inserir controles de segurança

- Configurar Security Command Center, Artifact Registry e Binary Authorization para criar um pipeline seguro

- Treinar equipes para adotar a mentalidade Shift-Left no dia a dia

Segurança como Acelerador, Não como Freio

Muitas empresas ainda acreditam que a segurança atrasa o desenvolvimento. No entanto, a abordagem Shift-Left mostra exatamente o contrário.

Quando as equipes detectam problemas cedo, o retrabalho diminui significativamente. Além disso, os desenvolvedores ganham confiança para inovar sem comprometer a segurança do sistema.

Em um cenário onde ataques à cadeia de suprimentos de software crescem rapidamente, mover a segurança para o início do processo deixou de ser uma opção. Hoje, essa prática se tornou essencial para construir, implantar e operar sistemas resilientes.

Seu pipeline de desenvolvimento está preparado para os desafios de segurança atuais?

Converse com nossos especialistas em segurança na nuvem e descubra como implementar uma estratégia DevSecOps robusta no Google Cloud.